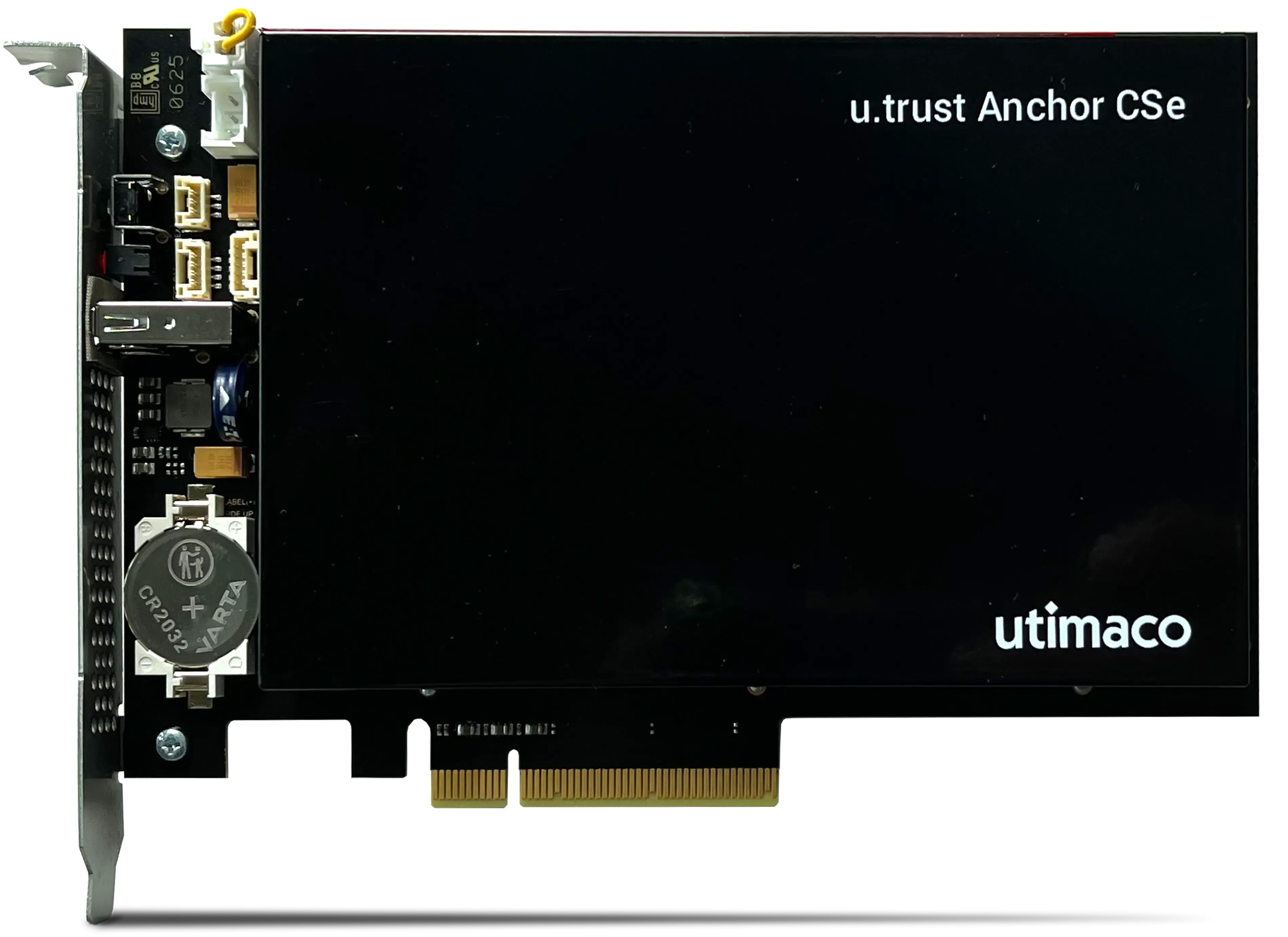

El HSM de propósito general CSe-Series de u.trust es un módulo de seguridad de hardware antimanipulación diseñado con una arquitectura moderna basada en contenedores e inspirada en las tecnologías en la nube.

Su alta seguridad física se basa en un avanzado mecanismo de sensores con una película de protección de sensores que reacciona ante todo tipo de amenazas mecánicas, químicas y físicas. En caso de ataque, el HSM borra activa y rápidamente todas las claves y datos sensibles de su memoria interna.

El HSM de propósito general CSe-Series de u.trust es actualizable con compatibilidad para algoritmos de criptografía post cuántica (PQC), blockchain y 5G, y ofrece flexibilidad para soluciones personalizadas a través del kit de desarrollo de software. Esto lo convierte en la opción ideal para proteger aplicaciones críticas preparadas para el futuro.