ビジネス・アプリケーションのセキュリティのためにHSMを使用することは、ここ10年来必須となっている。

HSMの中で多数のクライアントを処理したいという意図に後押しされ、マルチテナントHSMアーキテクチャは、堅牢なパフォーマンス、専用のセキュリティ設定、ビジネスの継続性を確保する簡単で迅速な統合を約束するものとして、人気を集めています。

ビジネスが成長するにつれて、データの漏洩や盗難の脅威も増大した。こうしたリスクに対処するため、ネットワーク、システム、データを保護するソフトウェア方式とハードウェア・デバイスの両方が開発された。HSMは、論理的および物理的な保護メカニズムが組み込まれた専用デバイスであり、機密情報や機微な情報が暴露されるリスクなしに扱える、独立した安全なオペレーティング環境を提供するように設計されています。

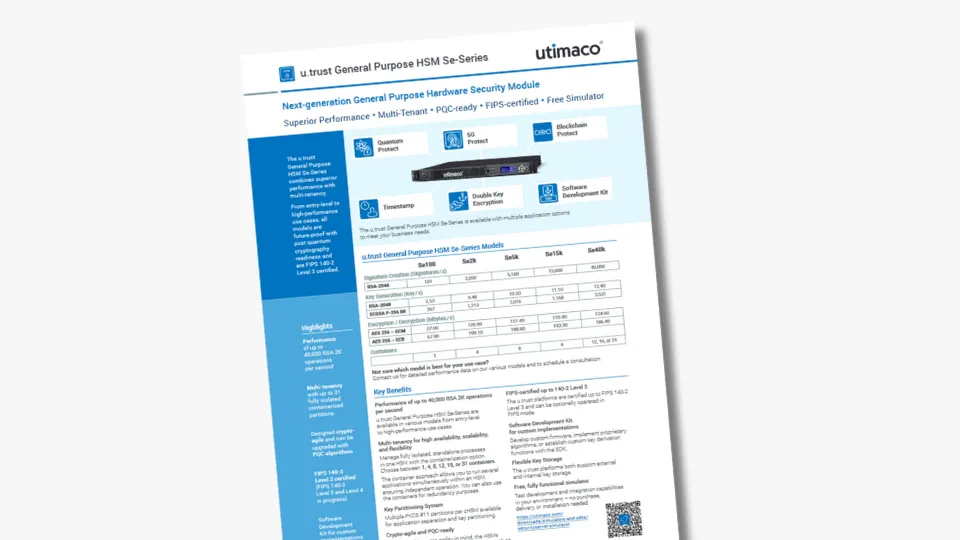

Utimacoのu.trust汎用HSM Se-Series(最大31コンテナ)のデータシートをダウンロードする!

HSMの利点には、暗号鍵のライフサイクルの強力な保護、暗号操作の高速化、多要素認証、「4つの目」認証、ハードウェアへの論理的または直接アクセスに依存するサイドチャネル攻撃への耐性などがあります。データの漏洩や盗難のリスクから保護するためにHSMを使用することは、より高いセキュリティとパフォーマンス効率をもたらします。

1.マルチテナントとHSM

HSMは、データとビジネス・アプリケーションのセキュリティにとって重要なセキュリティ・コンポーネントです。特定の業界や特定のユースケースでは、HSMの使用は必須です。 また、HSMの使用が必須でない場合でも、HSMを使用できる場合にはHSMを使用することがベスト・プラクティスであるというケースもある。

HSMは高速暗号処理機能を備えた専用のハードウェア・モジュールであるため、単一のHSMまたは(単一のサーバー・アプリケーションで管理される)HSMクラスタは、HSMaaS(HSM as a Service)モデルを通じてさまざまなサービスやアプリケーションで使用される。企業レベルのクラウドベースやネットワーク接続型のHSMは、多数のクライアントやテナントによって使用されるため、マルチテナントを可能にする機能が必要です。次回の記事では、技術的またはビジネス的な観点から、マルチ・テナントが意味を持つ使用例について説明します。

2.マルチテナントHSMアーキテクチャが提供する利点

マルチテナントHSMアーキテクチャは、以下のような利点を提供しますが、ある種の欠点に悩まされることもあります:

- 専用のセキュリティ設定:各テナントと対応するデータは、各テナントの設定、ポリシー、職務権限に従って安全かつ独立して管理されます。

- 最先端のパフォーマンス: マルチテナントをサポートするHSMアーキテクチャは、最先端のプロフェッショナルなHSMデバイスを導入し、組み込んでいるため、テナントは複雑な計算ベースの暗号処理をHSMに容易にオフロードすることができ、システム全体のパフォーマンスが向上します。また、アルゴリズム、キャッシング、マルチスレッディング、潜在的なパフォーマンス最適化技術をハードウェアに組み込んでサポートし、パフォーマンスを実現します。

- ビジネスの有効性: HSMaaSアーキテクチャのプロバイダーは、HA(高可用性)とロードバランシング機能を保証するため、テナントは、ビジネスの継続性を確保するスムーズな接続性とともに、高速化されたパフォーマンスを享受できます。

- 容易な統合と管理: 標準的なマルチテナントHSMアーキテクチャは、集中管理インターフェースによって管理されるアプリケーションの迅速な統合と展開をサポートします。ビジネスアプリケーションとの統合は、ほとんどすべてのOSと開発プラットフォームでサポートされている、共通の標準ベースのAPIを介して実現されます。 HSMaaSの現在の実装(第一世代と第二世代)は、単一の専用デバイスと高速スイッチングを使用しています。つまり、HSMプール(ファーム)はマルチテナントですが、各HSMは1回につき1つの居住者です。

- 導入・統合コストの削減: 自社のデータセンターであっても、HSMの導入には、論理的な保護だけでなく、ロック、アラーム、セキュリティカメラなどの物理的な保護と、これらすべてを管理する人手が必要です。マルチテナントをサポートするセキュアなHSMアーキテクチャは、同じサービスを提供でき、テナントはすべての導入コストを負担する必要がありません。

- 侵入検知・警告・監査メカニズム:マルチテナントHSMアーキテクチャは多数のテナントにサービスを提供するため、セキュリティ侵害や脅威の可能性が高くなります。マルチテナントHSMアーキテクチャーは、侵入や不正アクセス、不正使用を検知し、警告するためのセキュリティ制御を組み込む必要があります。アーキテクチャの管理者は、検証のためにアクセスログを見ることができる。

- 標準および法的コンプライアンス:顧客は常に、FIPS 140-2(Level 3以上)やCommon Criteriaのような国際的な認証を受けているベンダーを選択します。このようなベンダーは、セキュリティ・デバイスがセキュリティの抜け穴や脆弱性について正式にテストされていることを販売者/ベンダーに信頼させることができます。認証されたHSMアーキテクチャは、安全で高速な暗号処理を保証し、規制/法律への準拠も保証します。

3.セキュアなマルチテナントHSMアーキテクチャが達成すべき課題

マルチテナントHSMアーキテクチャが直面する課題を列挙すると、次のようになります:

- 規模に応じたデータ・セキュリティ多数のテナントの鍵管理メカニズムは、単一のマルチテナントHSMアーキテクチャによって処理される。このようなアーキテクチャにとって、各テナントの鍵、データ、セキュリティ・ポリシーを安全に管理することは大きな課題である。データアクセシビリティのための役割ベースのポリシーを適切に実装することが義務付けられている。NISTやその他の標準が推奨するデータ保護アプローチやメカニズムを実装することも大きな課題である。

- 認証メカニズムの適切な実装:マルチテナントHSMアーキテクチャは、各テナントが認証後にのみシステム使用権限を取得できるよう、厳格で強制力のある認証メカニズムを組み込む必要があります。

ホワイトリストに登録されたアクセスパターン、または許可されたアクセスパターンのみが、システムへのアクセスを許可されるべきである。 - システムの効率性:クライアントは、マルチテナントHSMアーキテクチャを利用することで、時間のかかる複雑な暗号処理や、鍵や関連データの管理を軽減することができる。テナントには、ビジネス・ロスにつながる遅延やパフォーマンスの問題に耐えられないさまざまな銀行や決済システムが含まれます。大規模なテナント・グループに安全にサービスを提供しながら、許容可能なパフォーマンスを達成することは、これらのシステムにとって大きな課題です。

- 脅威の検出と監査管理マルチテナントHSMアーキテクチャは、すべてのテナントの暗号データの管理者であるため、高度なレベルのロギング、アラート、監査メカニズムが必要です。許可されたユーザーが必要なアクセス権を得るためのパターン - 不正なアクセスは許可されないパターン - はすべて、さらなる分析のために適切に記録されなければならない。このアプローチをさらに進めるには、QRadarやArcSightなどの有名なSEIMソリューションとの統合を提供することである。

- 手頃なコスト: マルチテナントHSMアーキテクチャでは、所有コスト(調達、導入、管理)はサービスプロバイダーが負担する。テナントは利用料金を支払うだけで、企業レベルのHSMaaSサービスのメリットを享受できる。HSMaaSプロバイダーが請求する価格と、ビジネス市場で競争するために提供される機能セットにはバランスが必要です。

1つのハードウェア・セキュリティ・モジュールで真のマルチテナントを実現

Utimacoのu.trust汎用HSM Seシリーズは、最大31個のコンテナを搭載できるモデルを提供しています。このクラウドに着想を得たコンテナベースのアプローチにより、企業は各コンテナで完全に分離された独立したプロセスを実行できます。そのため、コンテナはcHSM(コンテナ型HSM)と呼ばれています。さらに、各cHSMは複数のPKCS #11パーティションを提供し、アプリケーションの分離とキーのパーティショニングを実現します。このため、ポスト量子暗号、ブロックチェーン、5Gモバイルネットワークなど、特定のユースケースに対応するさまざまなアプリケーション・オプション・パックでアップグレードできるHSMは、あらゆるタイプの暗号アプリケーションに最適です。

Utimacoのu.trust General Purpose HSM Se-Series(最大31コンテナ搭載)については、データシートをダウンロードしてご覧ください!

コンテナオプションを使用すると、異なるアプリケーションを同時に、しかし互いに独立して実行することができます。これは、異なる顧客向けに暗号化アプリケーションを実行する必要がある組織や、規制の厳しいユースケースに最適です。

さらに、柔軟性はカスタマイズにも及び、独自のアルゴリズムの実装や、ソフトウェア開発キットを使用した顧客の鍵導出の作成も可能です。

結論

ビジネス・アプリケーションのセキュリティのためにHSMを使用することは、何十年もの間、決済関連のアプリケーションで必須となってきた。 侵害の件数とコストが 増加傾向にあるため、多くの CISO は、 HSM の使用を含め、 セキュリティ・アーキテクチャを再考している。 その結果、マルチテナントHSMアーキテクチャは普及しつつありますが、まだ多くの欠点とセキュリティリスクがあります。

Utimacoが、今日の市場におけるマルチテナント型クラウドの課題や制限をどのように解決するのか、ご興味のある方は ご連絡ください。