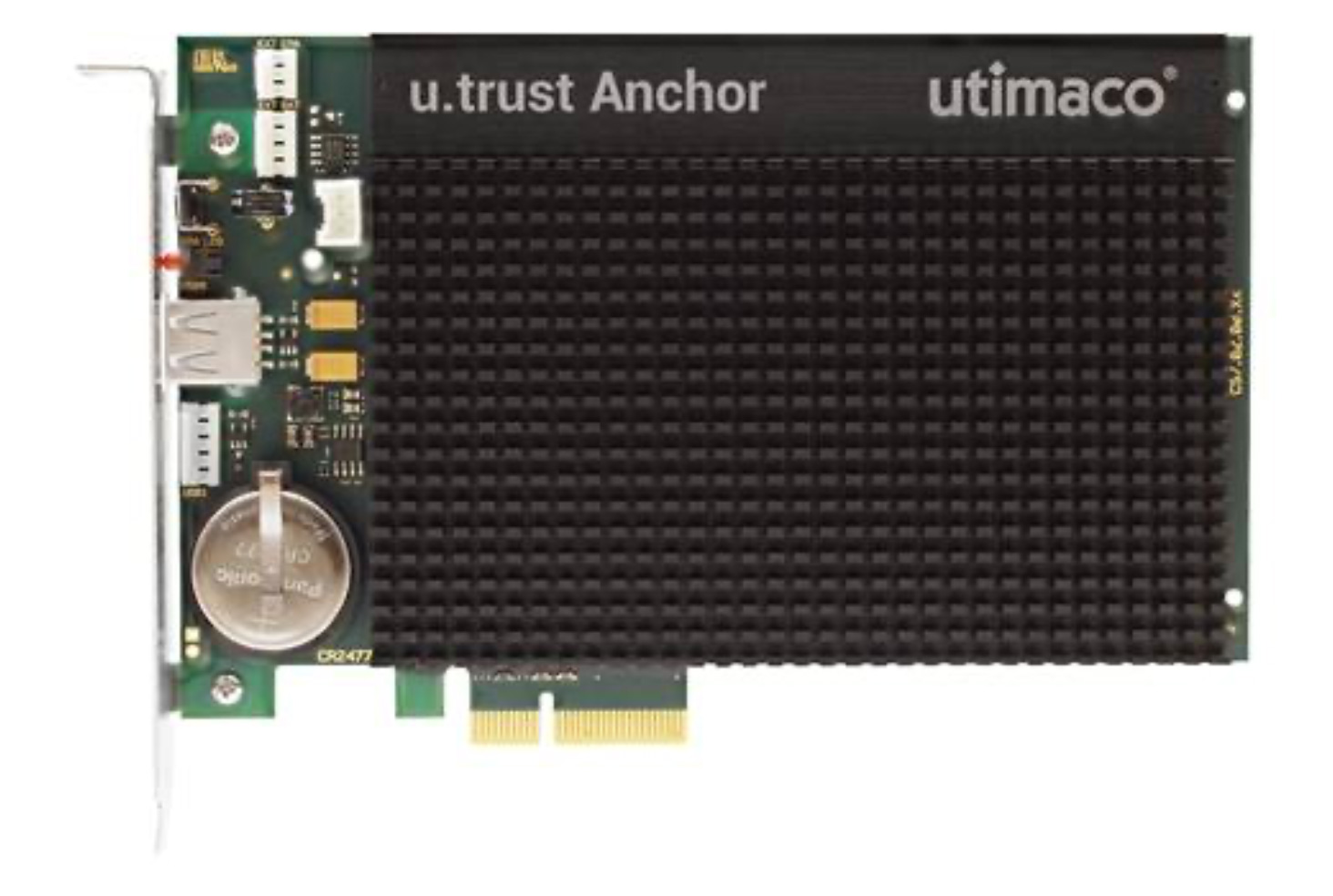

Ein containerisierter Plattformansatz für mehrere kryptografische Anwendungen

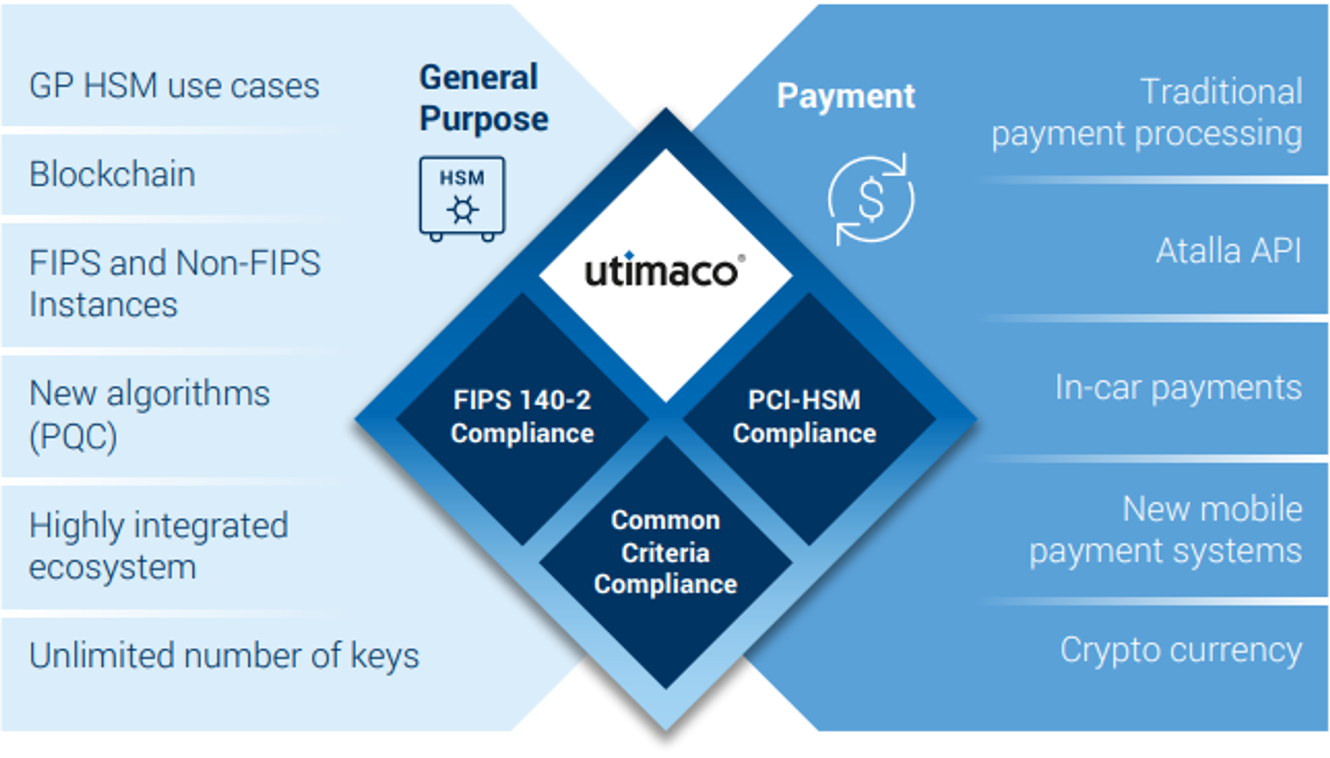

Die u.trust Converged HSM CSAR ist eine mandantenfähige HSM-Plattform, die es jeder Organisation ermöglicht, je nach Bedarf auf- und abwärts zu skalieren. Mit 16 oder 31 isolierten Containern können mehrere wirklich unabhängige und vollständig isolierte containerisierte HAM-Instanzen innerhalb einer FIPS 140-2 Level 3 zertifizierten HSM-Plattform betrieben werden. Jede Instanz ist undurchsichtig, d. h. der Zugriff auf administrative und kryptografische Funktionen ist auf den Benutzer beschränkt, wodurch das erforderliche Maß an Vertraulichkeit für die sensiblen Daten und Schlüssel gewährleistet wird.

Die Lösung ist einfach zu verwalten und gibt den Endbenutzern die vollständige Kontrolle über ihre Schlüssel, mit erstklassiger Leistung und Auditierbarkeit.

Produkttyp:

PlatformUnterstützte Firmwares:

Die wichtigsten Vorteile

Details

Ein containerisierter Plattformansatz für mehrere kryptographische Anwendungen

|

|

Die u.trust Converged HSM CSAR ist eine mandantenfähige HSM-Plattform, die es jeder Organisation ermöglicht, je nach Bedarf auf- und abwärts zu skalieren. Mit 16 oder 31 isolierten Containern können mehrere wirklich unabhängige und vollständig isolierte containerisierte HSM-Instanzen innerhalb einer FIPS 140-2 Level 3 zertifizierten HSM-Plattform betrieben werden. Jede Instanz ist undurchsichtig, d. h. der Zugriff auf administrative und kryptografische Funktionen ist auf den Benutzer beschränkt, wodurch das erforderliche Maß an Vertraulichkeit für die sensiblen Daten und Schlüssel gewährleistet wird. Die Lösung ist einfach zu verwalten und gibt den Endbenutzern die vollständige Kontrolle über ihre Schlüssel, mit erstklassiger Leistung und Auditierbarkeit.

Kryptographische Algorithmen

- RSA, DSA, ECDSA mit NIST- und Brainpool-Kurven, EdDSA

- DH, ECDH mit NIST-, Brainpool- und Montgomery-Kurven

- Edwards-Kurven Ed25519 und Ed448

- AES, Dreifach-DES, DES

- MAC, CMAC, HMAC

- SHA-1, SHA-2, SHA-3, RIPEMD

- Hash-basierter deterministischer Zufallszahlengenerator (DRG.4 nach AIS 31)

- Echter Zufallszahlengenerator (PTG.2 nach AIS 31)

- Chinesische Algorithmen

- Alle Algorithmen sind im Produktpreis enthalten

Kryptografische Schnittstellen (APIs)

- PKCS #11

- Java Kryptographie-Erweiterung (JCE)

- Microsoft Krypto-API (CSP), Kryptographie der nächsten Generation (CNG) und SQL

- Erweiterbares Key management (SQLEKM)

- OpenSSL

- Utimacos umfassendes Cryptographic eXtended Services Interface (CXI)

- Datenverschlüsselung

- Signieren von Dokumenten

- Signieren von Code

- Ausstellen von Zertifikaten

- Infrastruktur für öffentliche Schlüssel

- Personalisierung von Chips und Geräten

- Benutzer- und Geräteauthentifizierung

Blockchain-Prozesse - Teilnehmerauthentifizierung in Mobilfunknetzen

- Schlüsselvereinbarung in mobilen Netzwerken

- Erstellung von Zeitstempeln

- PQC-Anwendungen

- Und viele mehr